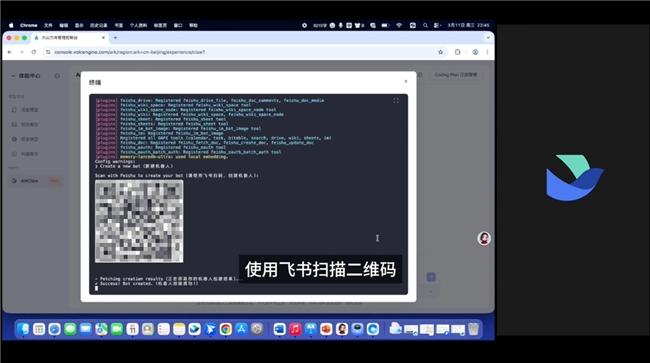

本地OpenClaw风险拉满,ArkClaw才是安全养虾正解 近期,OpenClaw “养虾” 热潮席卷全网,但安全事故集中爆发,Meta安全总监邮箱被AI批量删除、恶意Skill植入木马窃取密码等事件频发。工信部、国家互联网应急中心、人民日报相继发布风险提示,直指本地部署OpenClaw存在权限失控、公网暴露、恶意插件、指令遗忘四大致命隐患,提醒党政机关、企事业单位与个人审慎使用。 开源版OpenClaw由奥地利开发者Peter Steinberger开发,设计初衷为探索AI Agent能动性上限,因此开放最高系统权限,导致安全性兼顾不足。本地部署时,OpenClaw默认获得设备全部控制权,可无限制读写、删除所有文件;大量用户使用默认配置,将控制端口暴露公网,无密码、令牌等认证防护,攻击者仅需简单扫描即可接管主机。同时,OpenClaw依赖Skill插件扩展能力,但开源插件市场无任何审核机制,恶意插件泛滥,可窃取密钥、泄露数据、控制设备,即便更新到最新版本,也无法根除底层安全缺陷。 鉴于OpenClaw存在的诸多安全隐患,火山引擎推出ArkClaw作为云上SaaS版OpenClaw,基于开源框架深度定制加固,由火山安全专家全面修复漏洞、升级防护机制,从根源解决所有安全隐患。ArkClaw采用云原生沙箱隔离技术,所有Agent实例与Skill均运行在独立容器环境,不接触用户本地文件,从底层阻断数据泄露与系统操控风险;网关默认开启严格权限验证,仅用户本人可访问,数据存储在独立加密空间,杜绝非法入侵。 针对插件安全痛点,ArkClaw建立全链路Skill供应链审核机制,所有第三方插件上架前必须经过代码审计、恶意扫描、漏洞检测三重关卡,运行中实时监控网络请求与系统操作,异常立即拦截,仅提供官方与企业认证可信技能。针对指令失控问题,ArkClaw设置高危操作强制二次确认机制,执行删除、修改、权限变更等敏感操作前,必须获得用户明确授权,所有操作全程留痕,形成不可篡改日志。 在安全兜底的基础上,ArkClaw体验全面升级。协同Doubao-Seed-2.0 Pro大模型,同时兼容Kimi2.5、MiniMax2.5、GLM等主流大模型,推理规划、指令遵循、工具调用能力拉满,稳定处理企业级复杂长程任务;无缝集成飞书,扫码秒级配对,无需反复配置权限,自动完成日程、文档、多维表格处理;内置豆包同源联网搜索Skill,整合今日头条、抖音百科等独家资源,精准摘要+结构化输出,信息处理更高效。 对于个人用户,ArkClaw简化所有安全配置,平台自动兜底防护,零门槛安心使用;对于企业用户,支持身份集成、统一权限管控、合规审计,满足数据安全与运营合规需求。权威预警频发,安全刻不容缓,ArkClaw以全流程安全防护+极致易用体验,成为当下唯一安全可靠的养虾平台。